「DX(デジタルトランスフォーメーション)」という言葉が広く浸透し、デジタル技術はもはや社会に欠かせない存在となっている。では、同様に広く浸透した「IT革命」という言葉が流行した2000年前後のIT分野は、どのような状況だったか、すぐに思い出せるだろうか。

振り返ると、インターネット接続の定額化が進み、それを背景にさまざまなITサービスが登場し始めた。企業ITの分野では、2000年問題もあり、メインフレームのダウンサイジングやオープン化が進んだ。

そして、見逃せないのが、サイバー攻撃が本格化の兆しを見せ始めたことである。ランサムウェアは、まだ登場していないが、Webアプリケーションの脆弱性を悪用するSQLインジェクション攻撃やクロスサイトスクリプティングなど、悪質な攻撃によって企業が被害に遭うケースが、少しずつ増え始めた。

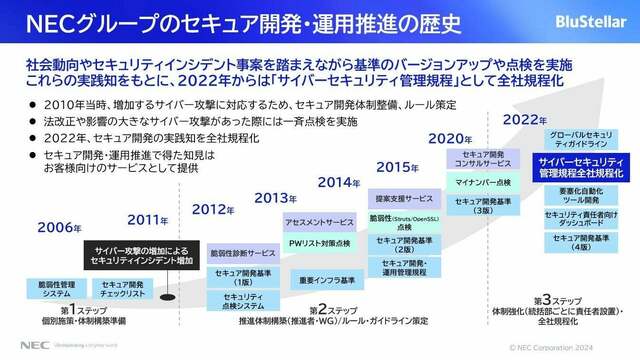

現在ほどサイバー攻撃による被害は深刻化していなかったが、日本電気株式会社(以下、NEC)は、当時からITサービス事業におけるセキュリティ対策の重要性を強く意識し、脆弱性をつくり込まないセキュア開発に全社的に取り組み始めた。2020年4月の民法改正により、システムの脆弱性に対する開発側の責任が大きく見直されたが、それより20年も前からNECは自発的にセキュリティの開発責任と向き合ってきたのである。

社会動向やセキュリティインシデント事案を踏まえながら、セキュア開発の体制整備や基準のバージョンアップを進めてきた実践知をもとに、2022年に、「サイバーセキュリティ管理規程」として全社規程化した。

NECの規模で全社員を対象に規程を施行することは、当然、容易ではない。特にセキュリティ関連の規程は、現場から疎まれる場面も多い。それでもNECは、全社規程化に踏み切った。

その背景や思い、そして新規程の周知、理解促進、徹底のための取り組みや成果について、サイバーセキュリティ戦略統括部セキュリティ技術センター長の青木 聡と、現在リーダーとしてチームを牽引している久保山 拓、小林 昌史に話を聞いた。

2019年には重要な約2200以上のシステムを総点検

NECは、ITサービス事業においては、「Security By Design」の考え方をベースに据え、製品・システム・サービスの企画・提案から設計、運用までの各フェーズにおいて、セキュリティ対策を実装するセキュア開発を行っている。

「セキュア開発の取り組みを始めたのは2000年初頭です。金銭を得ることや機微な情報を得ることを目的にした現在とは違い、サイバー攻撃は、まだ愉快犯も多かった。ただ、中には深刻な被害に発展したインシデントが報告されており、危機感を募らせていました。それでお客さまに提供するシステムへの脆弱性診断や検出した脆弱性への対策を全社的に強化するようになりました」と青木は言う。

現在は、その後に発足した専門組織が要となってNECのセキュア開発をリードしている。「サイバー攻撃の動向を分析したり、リモートワークの普及のようにIT環境の変化に対応したり、ISO/IEC15408、NIST SP800-171といったセキュリティ分野の国際標準や業界ガイドライン、さらには最新の技術動向を注視したりしながら、考慮すべきセキュリティ要件についてベースラインのアップデートを図っています。東京2020オリンピック・パラリンピック競技大会の影響で日本全体がサイバー攻撃の対象となることが懸念された2019年には、お客さまに提供したシステムの中でも、攻撃を受けた場合に国として特に深刻な被害に発展する可能性のある約2200以上のシステムに対して総点検を行いました。現在は2025大阪・関西万博に向けて同様の点検を計画、実施しています」と青木は続ける。

NEC サイバーセキュリティ戦略統括部 セキュリティ技術センター長

青木 聡

対象は全社員。全社規程として強化した背景にある危機感

今もサイバー攻撃による被害は後を絶たず、影響の大きさも年々増大している。医療機関や社会インフラが攻撃を受けたというニュースを聞くと、もはや私たちの生活や生命が脅かされているのだと感じる。

こうした状況を受け、NECはセキュア開発のさらなる強化に着手。これまでの規程を大幅に見直し、「サイバーセキュリティ管理規程」と名称も改めた。

「これまでもセキュア開発の実施基準や技術ガイドはありましたが、内容はシステム開発を行うエンジニアを対象としていました。しかし、今回のサイバーセキュリティ管理規程は違います。対象はエンジニアだけでなく、NECの全社員。極めて悪質な場合は『お客さまやNEC自身に損害を与える行為』と判断し、罰則も定めました。罰則については、『そこまでする必要があるのか』という声など、さまざまな見方があります。私たちも時間をかけて議論を行いましたが、現在の厳しいセキュリティ情勢に対応するには、NEC全社をあげてセキュリティの重要性を再認識し、営業、開発・構築、運用・保守という、システムインテグレーションのライフサイクル全体で、全員が役割に応じた手を尽くさなければならない。そう判断し、罰則付きという選択をしました」と久保山は話す。

開発エンジニアや運用担当者は想像しやすいが、例えば、営業担当者は、セキュア開発にどのように貢献すべきなのか。「開発が始まってからお客さまにセキュリティの予算を追加で確保してほしいということは難しい。したがって提案時に、営業担当者がシステムをセキュアに開発し、運用することを前提にした開発範囲、機器の調達、工期や費用を見積もっておくことが重要となります。また、提案に齟齬があれば、結果として十分なセキュア開発を行えなくなる可能性もあります」と久保山は説明する。

NEC サイバーセキュリティ戦略統括部 実装技術レギュレーショングループ長

久保山 拓

幅広い業界や業種に対応するために規程はあえて汎用的な内容に

サイバーセキュリティ管理規程は、2022年9月に制定され、約1年後の2023年10月に施行された。既に述べたとおり、全社員を対象としており、役割ごとに果たすべき責任と、そのための行動が提示されている。

しかし、情報漏えいや事業停止、信用失墜による膨大な損害を避けるために必須とは理解しつつも、多くの企業がセキュリティへの投資は、できるだけ安く抑えたいと考えている。それを目の当たりにするNECの営業担当者やエンジニアなどは「セキュア開発にかかる費用を抑えられれば、もっと商談がまとめやすいのに」「もっと利益をあげられるのに」「もっと工期を短縮できるのに」と、サイバーセキュリティ管理規程の存在を疎ましく思う場面が出てくるかもしれない。

そこで、NECは、サイバーセキュリティ管理規程の周知、理解促進、徹底を図るためにさまざまな工夫を行っている。

まずサイバーセキュリティ管理規程は、汎用的な内容でまとめている。

製造業、金融機関、官公庁など、NECの顧客の事業は幅広く、それぞれの業界に業界特有の重要視している箇所に合わせた規程やガイドラインなどが多く存在する。金融業界におけるPCI DSS(Payment Card Industry Data Security Standard)、医療機関向けや重要インフラ向けに特化したガイドラインなどが、その一例である。しかし、サイバーセキュリティ管理規程でこれらの網羅性まで重視すると膨大な量になり、各組織が提案・実装すべきセキュリティ対策が見出しづらく、目的を果たせない可能性が出てくる。

「マーケット部門ごとに各業種や業界に精通した人材を擁しているのはNECの強みの1つ。その知見を活かし、現場での運用プロセスの構築や、サイバーセキュリティ管理規程を補完する追加のルールやガイドラインの設定は、各組織で行うようにしています。もちろん、どのようなプロセスを構築すべきかなどに困ったら、専門組織であるサイバーセキュリティ戦略統括部が相談に乗ります」と小林は言う。

NEC サイバーセキュリティ戦略統括部 実装技術アーキテクチャグループ長

小林 昌史

ビジネスを後押しすることで積極的な姿勢を引き出す

規程の内容だけでなく「推進体制や運用」にも工夫はある。

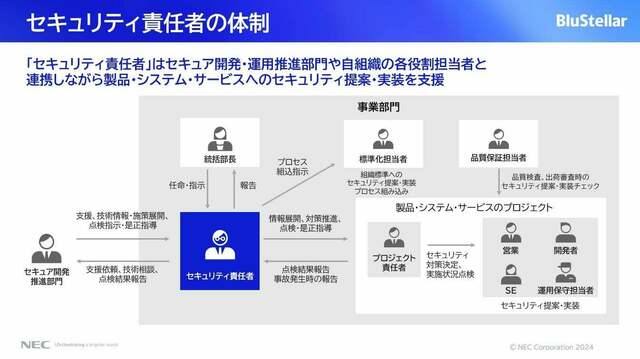

まず、製品、システム、サービスをお客さまに提供している150を超える全統括部にセキュア開発をリードする「セキュリティ責任者」を配置した。指定したのは部長クラスの人材。先に触れた業界の文化や独自基準に合わせた運用プロセスの構築、ルールやガイドラインの追加もこのセキュリティ責任者が中心となって行っている。「セキュリティ責任者とサイバーセキュリティ戦略統括部は、密接にコミュニケーションを図り、双方の思いを共有し、セキュリティ提案・実装を一緒に実現できるようにしています」と小林は言う。

また、セキュリティ責任者とその補佐を行う社員向けには、セキュリティの重要性やサイバーセキュリティ管理規程に対する理解を深めるために「サイバーセキュリティ事業戦略会議(隔週開催)」を通じ、インシデント事例や最新動向、提案事例などを共有している。現在、会議の参加人数は450人以上まで増えているという。

さらに、一般社員に対しては、社内のコミュニケーションツールでサイバーセキュリティに関するコミュニティを設けており、その中で、脆弱性情報や最新トレンドなどの情報を発信したり、技術相談を受けたりしている。このコミュニティにも約9000人の社員が参加している。

「サイバーセキュリティ管理規程の制定から施行までに1年間の準備期間を設け、その間に対応計画を出してもらい、規程遵守に向けたフォローアップを行ってきました。ほかにも営業担当者にセキュリティ提案のポイントを紹介したり、eラーニングや動画コンテンツを提供したり、インシデントを疑似体験できるイベントを企画したり、サイバーセキュリティ管理規程の内容や必要性を理解した上で遵守してもらえるように、さまざまな方法でサイバーセキュリティ管理規程の周知徹底、理解促進を図っています。次のテーマは、個人のスキルに合わせたコンテンツの開発や提供です」(小林)。

取り組みが形骸化しないための「仕組み」もある。

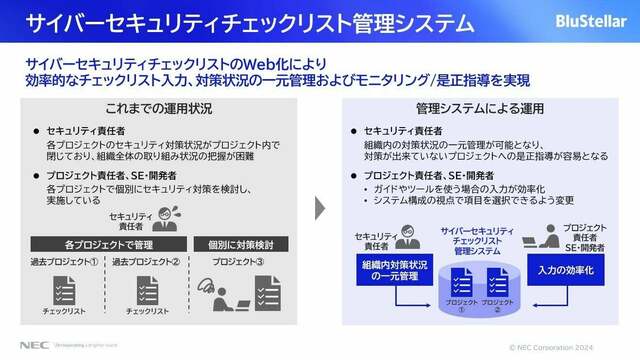

サイバーセキュリティ管理規程の遵守状況を可視化する点検シートなどを用意し、組織ごとに自主点検を実施して、成熟度を可視化。課題が浮き彫りになった組織には、研修を提案するなど、サイバーセキュリティ戦略統括部が個別のフォローアップも行う。

さらにエンジニアに対しては、開発に用いるべきプログラムや環境ごとの設定方法、テストのタイミングなど、開発手法や手順までを示し、そのためのツールも合わせて提供している。

「セキュア開発のための方法と具体的なツールまでを用意しておけば、各エンジニアは独自に試行錯誤したり、苦労したりせずとも、最小の費用や期間でセキュア開発を実践できます。しかも、システムの安全性も高くなる。仮に規程のとおりに実践したにもかかわらず脆弱性が残った場合は、サイバーセキュリティ戦略統括部が責任を取ります。これなら、セキュア開発がビジネスを邪魔しないどころか、できるだけ低コストかつ短納期で安全なシステムを提供するという価値をお客さまに提示できます。営業担当者やエンジニアをはじめ、現場の味方になり、ビジネスを後押しすることでセキュア開発に前向きに取り組む姿勢を醸成しています」と青木は強調する。

専門家が結集し、多角的な視点で説得力のあるセキュリティ実装を提案

このような取り組みが奏功し、セキュア開発を実践する文化はNECにさらに深く根付いている。

「サイバーセキュリティ戦略統括部と現場のセキュリティ責任者が連携しながらリードするという体制は、非常に有効に機能しています」と青木。また「社員の意識の高まりは、会議や勉強会への参加人数、ツールの利用状況、問い合わせ件数など、さまざまな数字にそれがはっきりと表れています。例えば、我々サイバーセキュリティ戦略統括部の協力や相談を求める問い合わせ件数は、この数年で3倍以上になりました。脆弱性診断ツールは、プロジェクトに向けて貸し出しを行っており、毎年ライセンスを増やしていますが、繁忙期には貸し出しが困難になるほど利用率が高まっています」と久保山も言う。

セキュリティの専門家として、お客さまへの提案段階からプロジェクトに参加してほしいと、現場が要請するケースも増えた。「NECには、AI(人工知能)や生体情報を扱う際のプライバシーや人権への配慮を考えるデジタルトラスト推進統括部という専門チームがありますが、サイバーセキュリティ戦略統括部やデジタルトラスト推進統括部のような高い専門性を持つ人材でチームを構成し、お客さまに多角的な視点で練った提案を行う機会が増えています。提案の説得力も高まり、お客さまにも高く評価いただいています」と小林は言う。

対応状況の可視化やタレントマネジメントとの相関分析にも取り組む

もちろん、セキュア開発強化に向けた歩みに終わりはない。サイバーセキュリティ戦略統括部は、さらにさまざまな施策を企画している。

まず、サイバーセキュリティ管理規程の海外グループ会社への適用を計画している。文化や習慣、法律の違いなど、高いハードルが予想されるが、1社ずつ丁寧なコミュニケーションを積み上げて、一歩ずつ前進させる構えだ。

また、現在はファイルへの記入や集約によって行っているセキュア開発実施状況のチェックのシステム化も検討している。「システムを通じてセキュア開発の実践状況を可視化したいと考えています。といっても、監視や罰則を与えることが目的ではありません。可視化を通じて課題を抽出し、必要ならルールやツールなどを修正しながら、有効性の向上と負担の軽減を両立させるのが狙いです」と久保山は構想を話す。

さらに可視化した対応状況や実践レベルに、経験年数や資格の取得状況、研修参加履歴といったタレントマネジメントの情報などを組み合わせて相関関係などを分析し、セキュア開発に最適な組織やプロセスの構築に役立てられないかとも考えているという。

深刻な社会問題の1つであるサイバー攻撃による被害にどう備えるか。いちはやく開発者の責任に目を向け、試行錯誤しながらセキュア開発の文化を社内に定着させてきたNECの歩みは、デジタル活用に取り組む多くの企業の安心につながるはずだ。

NECはDXに関して、ビジネスモデル、テクノロジー、組織・人材の3軸で、戦略構想コンサルティングから実装に導くオファリングなど、End to Endのサービスを提供しています。さらに、従来型のSIerから「Value Driver」への進化を目指し、その価値提供モデルを「BluStellar(ブルーステラ)」(注)として体系整理しました。業種横断の先進的な知見と研ぎ澄まされた最先端テクノロジーによりビジネスモデルを変革し、社会課題とお客様の経営課題を解決に導きます。

(注)

「BluStellar(ブルーステラ)」は実績に裏打ちされた業種横断の先進的な知見と長年の開発・運用で研ぎ澄まされたNECの最先端テクノロジーにより、ビジネスモデルの変革を実現し、社会課題とお客様の経営課題を解決に導き、お客様を未来へ導く価値創造モデルです。